|

|

|

| セキュリティ対策の基本 |

|

ウイルス対策 ウイルス対策

1.最新のウイルス定義ファイルに更新しワクチンソフトを活用すること

新種ウイルスに対応するために、最新のウイルス定義ファイルに更新したワクチンソフトで検査を行うことが肝要。ウイルス定義ファイルの更新にあたっては、ワ

クチンベンダーのWebサイトを定期的にチェックするなどし、最新のバージョンを確認しておくことが重要である。また、プリインストールされているワクチンソフトは、機能が限定されている場合もあるので、製品版にアップグレードすること。

2.メールの添付ファイルは、開く前にウイルス検査を行うこと

受け取った電子メールに添付ファイルが付いている場合は、開く前にウイルス検査を行う。また、電子メールにファイルを添付するときは、ウイルス検査を行ってから添付する。

3.ダウンロードしたファイルは、使用する前にウイルス検査を行うこと

イ ンターネットからファイルをダウンロードした場合、使用する前にウイルス検査を行う。また、ユーザに被害を与えるプログラム(国際電話やダイヤルQ2に接続するプログラムなどで、ワクチンソフトで発見できない可能性が高い)が潜んでいる場合があるので、信頼できないサイトからのファイルのダウンロード は避ける。

4.アプリケーションのセキュリティ機能を活用すること

マイクロソフト社のWordやExcelのデータファイルを開くときに、マクロ機能の自動実行を無効にするなどのアプリケーションに搭載されているセキュリティ機能を活用する。また、メーラー、ブラウザのセキュリティレベルを適切(中レベル以上)に設定しておくことにより、被害を未然に防ぐことができる。

5.セキュリティパッチをあてること

基本的なウイルス対 策を行っていても、セキュリティホールのあるソフトウェアを使用していると、ウイルスに感染してしまうことがある。例えば、電子メールの添付ファイルの自動実行を許してしまうメーラーのセキュリティホールは、ウイルス感染被害を著しく増大させる可能性がある。このようなセキュリティホールは、頻繁に発見されているので、使用しているソフトウェア(特に、メーラー、ブラウザ)に関してベンダーのWebサイトなどの情報を定期的に確認し、最新のセキュリティ

パッチをあてておくことが重要である。

6.ウイルス感染の兆候を見逃さないこと

下記のような兆候を見逃さず、ウイルス感染の可能性が考えられる場合、ウイルス検査を行う。

- システムやアプリケーションが頻繁にハングアップする。システムが起動しない。

- ファイルが無くなる。見知らぬファイルが作成されている。

- タスクバーなどに妙なアイコンができる。

- いきなりインターネット接続をしようとする。

- ユーザの意図しないメール送信が行われる。

- 直感的にいつもと何かが違うと感じる。

7.ウイルス感染被害からの復旧のためデータのバックアップを行うこと

ウイルスにより破壊されたデータは、ワクチンソフトで修復することはできない。ウイルス感染被害からの復旧のため、日頃からデータのバックアップをとる習慣をつけておく。また、アプリケーションプログラムのオリジナルCD-ROM等は大切に保存しておく。万一、ウイルスによりハードディスクの内容が破壊された場合には、オリジナルから再インストールすることで復旧することができる。

「5.セキュリティパッチをあてること」に関して

・・・ 具体的には、Windows を利用している場合は、Windows Update のサイトから最新のパッチを適用することが必要です。Microsoft

社が提供している Internet Explorer や Office 製品等に用意されたパッチが適用できます。

その他ウイルス対策情報

インターネット初心者ユーザが増えるにつれ、その利便性にのみ関心が向き、情報セキュリティに対する用心がおろそかになっている傾向がみられる。特に、インターネット上の

Webサーバーや FTPサーバーからのプログラムのダウンロードによって、ユーザが予期しないトラブルに遭ったケースの報告が増えている。

安易にプログラムをダウンロードし、(インストールして)実行してしまうと、次のようなトラブルを招くことがある。

- コンピュータウイルスに感染する

- ダイヤルQ2接続や国際電話をかけられ後日法外な請求書が届く

- ハードディスク内のデータが破壊される

- 外部の第三者にコンピュータを操られる

- ハードディスク上のファイルが盗まれる/読まれる

これらのほか、「送信メールに、Webサイトの宣伝文章が追記される。」「画面の表示文字が変更される。」などの様々な症状がおこる可能性がある。Webサイトに掲載されているプログラムの中には、「ダウンロードを速くする無償のソフトウェアです」などと便利な機能をサポートしているように見せかけて、実際はユーザに被害を与える悪意あるプログラムが存在する。また、正規なプログラムを装ったトロイの木馬プログラムも存在している。

これらのプログラムを実行してしまうと、コンピュータ内部をどのように改変・破壊されたのか分からないし、また、取り除く方法(アンインストールの方法)も分からない。

改変・破壊されてしまってからでは、ハードディスクをフォーマット(初期化)し、オペレーティングシステムから再インストールする以外に確実な対応方法がない。

また、これらの悪意あるプログラムは、ウイルスではなく単体のソフトウェアなので、ほとんどのものがウイルス対策ソフトウェアの検出対象にはなっていない。したがって、ダウンロードしたプログラムをウイルス対策ソフトウェアで検査しても、ウイルスとして検出されない可能性が高いので、ウイルスが検出されなかったからといって安心はできない。

このような悪意あるプログラムの被害に遭わないためには、信頼できるサイト以外からはプログラムをダウンロードしないよう、日頃から注意することが必要。また、興味本位でダウンロードすることは避け、本当に必要なものかを考えてダウンロードするようにする。デジタル署名が付されているプログラムについては、そのデジタル署名を検証する価値がある。

コンピュータのハードディスクをシステムドライブとデータドライブに分離してデータを管理すれば、万一オペレーティングシステムから再インストールしなければならない事態においても重要なデータを守ることができる可能性が高まる。プログラムをダウンロードする際には、データドライブのディレクトリに整理して管理するのが便利。データドライブ上のディレクトリでウイルス検査をしてからインストールする。プログラムをシステムにインストールする際には、データドライブにインストールする必要はない。

インターネットからのプログラムのダウンロードは、トラブルに遭わないようにユーザ自身が自己の責任で対処することが必要。

スパイウェア対策 スパイウェア対策

スパイウェア対策も、今までのウイルス対策と同じような対策が必要。ウイルス対策でも論じられるように、ひとつの対策をしておけば大丈夫と考えるのは危険。不正アクセス対策で言うところの多重防御が必要なので、ここに示す5箇条(および補足)を実施することをお勧めする。

1.スパイウェア対策ソフトを利用し、定期的な定義ファイルの更新およびスパイウェア検査を行う

スパイウェア対策ソフトを利用することで、スパイウェアの侵入や実行を抑止することができる。

ただし、対策ソフト本体や定義ファイルを常に最新の状態にしておくことが大切で、また、利用者が意図的にインストールしたソフトウェアがスパイウェアとして検知される場合(スパイウェアと検知される部品プログラムを含んでいるような場合)は、該当ソフトウェア(プログラム)の検知を除外する設定が必要。つまり、利用者の責任において使用しなければならないと言うことになる。

一部のウイルス対策ソフトには、スパイウェアを検知できるものがある。

しかしながら、これらのウイルス対策ソフトでは、スパイウェアをすべて検知し駆除することができないことが報告されている。また、スパイウェア専用の対策ソフトでも、完全と言うことはないので、これさえあればと言う過信は禁物。

2.コンピュータを常に最新の状態にしておく

コンピュータにある脆弱性(セキュリティホール)を利用して侵入するスパイウェアの存在が確認されている。脆弱性を解消するために、コンピュータを常に最新の状態にしておくことが重要。セキュリティホールは基本ソフト(OS)だけでなく、利用されている各種のソフトウェアにも存在する場合がある。

Windows ユーザの場合は、Windows Update または Microsoft Update を定期的に実行することをお勧めする。

それ以外の OS やソフトウェアをご利用のかたは、ベンダや各種の公開されたセキュリティ情報を参照し、脆弱性が公開された場合はすぐに対処すること。

3.怪しいサイトや不審なメールに注意

● Webサイトの参照

悪意のある Web サイトでは、サイトを参照しただけでスパイウェア等をインストールされる場合がある。

検索エンジンで検索された怪しげなサイト、スパムメールやポップアップメッセージに記載された怪しいと思われるサイトには近づかない方が賢明。必要ならば、後述するブラウザのセキュリティ設定を強化してから参照すること。

● 便利なツールのダウンロード

シェアソフトやフリーソフトを Web サイトからダウンロードする場合は、信頼できるサイトのみから行う。

同様な意味で、ファイル交換(P2P)から取得したソフトウェアについても注意が必要。これらのファイルを利用(インストール)する前に、スパイウェア対策ソフトやウイルス対策ソフトで検査することを忘れないように。

● 不審なメール

ウイルスメールと同様に、不審なメールに添付されたファイルを開くことで、スパイウェアがインストールされたり、メール本文に記載された怪しげなサイトを訪問すると、スパイウェアをインストールされたりする場合がある。

- 不審なメールに付いた添付ファイルは開かない

- 不審なメールに記述されたリンクは開かない

● 理解できないポップアップ画面や確認メッセージ

理解できないポップアップ画面や確認メッセージ(プロンプト)は、画面上のボタンを操作することで、内蔵された不正な処理が動作する場合がある。おかしいなと思ったら、「×」ボタンで終了する。

- ポップアップされたメッセージは×ボタンで終了する

- 理解できない確認メッセージ(プロンプト)は×ボタンで終了する

4.コンピュータのセキュリティを強化する

● パーソナルファイアウォールを使う

外部からのコンピュータへの不正アクセスによりスパイウェアをインストールされる可能性がある。

正しく設定すれば、ファイアウォールは不正なアクセスを抑止する。また、既にインストールされてしまったスパイウェアからのデータ送信を抑止することができる場合もある(アプリケーションファイアウォール機能等)。

● ブラウザのセキュリティ設定を行う

インターネットサーフィンを行う場合、ブラウザのセキュリティ設定を行うことをお勧めする。

先にも述べた、怪しげなサイトを訪問する場合、セキュリティ設定を高い状態にしておくことが重要。利用者の意図とは関係なしに、悪意のある ActiveX

やスクリプトによって、スパイウェア等をインストールされる可能性がある。

Windows ユーザで IE(Internet Explorer)を使用している場合は、インターネットのプロパティのセキュリティ設定で必ず『中』以上の設定をすること。

さらに、スパイウェアを論じる場合に良く取り沙汰されるクッキー*1については、インターネットのプロパティのプライバシー設定で必ず『中』以上の設定をすること。

|

*1 |

クッキー (Cookie) ・・・Web サーバーと Web ブラウザの間で、ユーザに関する情報やアクセス情報などをやりとりするための仕組み。 |

● 必要な場合以外は管理者モードを使わない

管理者モードを使用している状態で、コンピュータで不正なプログラムが動作すると、コンピュータの制御を完全に乗っ取られる可能性がある。必要でない場合は、管理者モードで動作させないことが重要。

5.万が一のために、必要なファイルのバックアップを取る

どんな場合でも、コンピュータの状態を安全な状態にするには、システム自体を初期化すること。コンピュータが不正なプログラムに支配された場合で、回復不能な場合は、システムを初期化する。この際、大切なファイル等はバックアップしておくことが重要。

補足: 自分で管理できないコンピュータでは、重要な個人情報の入力を行わない

不特定多数の利用者がいるネットカフェ等、自分で管理できないコンピュータでは、スパイウェアが常駐していることを前提に、銀行の口座番号やカード情報等の重要な個人情報の入力を行わないことが重要。犯罪の被害者にならないためにも。

スパイウェアとは ・・・

スパイウェアの定義は、いまだ明確なものはない。それは、スパイウェアがいろいろな機能の組み合わせで構成されているから。ある特定のソフトウェアをスパイウェアであると言い切ることができないのが実情。つまり、悪意のない個々の機能を組み合わせることで、悪意のあるソフトウェアとなっているから。

例えば、キーロガーと呼ばれる機能(キーボードから入力されたキーストロークを記録する)は、利用者個人で利用する場合、コンピュータの動作テスト等に利用されることもあり、単体では無害なものと考えられる*2が、この機能に、収集したデータを送信する機能やバックドアあるいはリモートアクセス機能が組み合わされることでスパイウェアになるから。

実際のところ、スパイウェア対策ソフトによって検知される一部のプログラムは、企業などで使われるシステム管理用ソフトの部品であったりする。このような状況で、スパイウェアを一般的に定義することが難しくなっている。

また、インターネットの利便性を向上させる目的で作成されたソフトウェアについても、提供する側と提供される側での考え方の相違により、提供される側からスパイウェアであると位置付けられる場合もある。

この問題の多くは、アドウェア*3と呼ばれるソフトウェアとスパイウェアの区分け部分で取り沙汰されている。

しかしながら、コンピュータやインターネットの一般利用者にとっては、自分にとって不要なものと考えるならば、キーロガーも送信機能もスパイウェアとみなしてかまわないことになる。

そこで、パソコンユーザにとってのスパイウェアとは、『利用者の意図に反してインストールされ、利用者の個人情報やアクセス履歴などの情報を収集し、利用者以外のものに自動的に送信するソフトウェア』であると言える。

|

*2 |

キーロガーは無害?

キーロガーが無害かどうかの判断は難しいところ。特に不特定多数の利用者がいるネットカフェ等のコンピュータに仕掛けられた場合は、他の利用者が記録を参照できる可能性もあるので、有害となることもある。サイバー犯罪ということで、事件の事例も報道されている。 |

|

|

|

|

*3 |

アドウェア(Adware) ・・・広告を強制的に表示する機能を持つソフトウェア。利用者の画面に広告を表示する代わりに、利用者が無料で利用できる。なかには、利用者のコンピュータの環境や

Web ブラウザのアクセス履歴などの情報を外部に通知するものがあり、これがスパイウェアのはじまりと言われている。 |

|

|

|

スパイウェア関連の参考情報

ボット対策 ボット対策

1.ボットとは

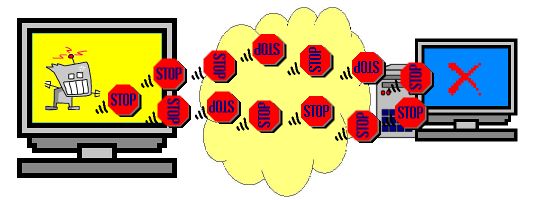

ボットとは、コンピュータウイルスの一種で、コンピュータに感染し、そのコンピュータを、ネットワーク (インターネット)を通じて外部から操ることを目的として作成されたプログラム。

感染すると、外部からの指示を待ち、与えられた指示に従って内蔵された処理(後述)を実行する。この動作が、ロボットに似ているところから、ボットと呼ばれている。

2.ボットに感染しているか確認し駆除する方法(Windows利用者の場合)

最近のボットは、感染したコンピュータの利用者に気付かれないように、さまざまな手法を用いる。

例えば、ウイルス対策ソフト(ワクチンソフト)をお使いの場合は、それらのソフトが最新のウイルス定義ファイルを取り込むことを妨害したり、ソフト自体を止めてしまったりする。また、動作中のプロセスを参照しても、システム本来のプロセスと区別が付きにくい名称を使うこともあるようだし、場合によってはプロセスが参照できない場合もあるようで、このような状況なので、おかしいなと思ったら、以下の確認手段で、ボットに感染しているか調べてみる。

1)コンピュータを最新の状態にする

Windows UpdateまたはMicrosoft Updateを実施。この時、Microsoftのサイトに接続できないようであれば、ボット(あるいはウイルス)による特定サイトへの接続を妨害されている可能性があるので、3)の確認を行う。

不正な設定をされていた場合は、不正の訂正後、再度Windows UpdateまたはMicrosoft Updateを実施する。

2)ウイルス対策ソフトを最新の状態にしてウイルス検査を実施する

ウイルス対策ソフトをお使いの方は、ウイルス定義ファイルを最新にして、ウイルス検査を実施。

ウイルス対策ソフトをお使いでない方は、オンラインスキャンを提供するウイルス対策ベンダがあるので、そちらを利用する。この際、ウイルス対策ベンダのサイトに接続できないようであれば、ボット(あるいはウイルス)による特定サイトへの接続を妨害されている可能性があるので、3)の確認を行う。

不正な設定をされていた場合は、不正の訂正後、再度ウイルス対策ソフトを最新の状態にして、ウイルス検査を実施するか、オン ラインスキャンを実施(注意:オンラインスキャンでは直接駆除できない場合がある。検出されたウイルス毎に指定された駆除方法を参考に、駆除を実施する)。

3)マイクロソフトや各ウイルス対策ベンダのサイトに接続できない場合、HOSTSファイルを調べる

このファイルは、ネットワーク接続の接続先を特定するファイル。不正な設定をされると、特定のサイトのURLへ接続しようとする際に、別のIPアドレスへ接続させることができるもの。

3.どのようにして感染するのか

感染方法は、以下のものが挙げられる。

1)ウイルスメールの添付ファイルの実行による感染

2)不正な(ウイルスの埋め込まれた)Webページの参照による感染

3)スパムメールに示されたリンク(URL)のクリックにより不正なサイトに導かれて感染

4)コンピュータの 脆弱性*1 を突く、ネットワークを通じた不正アクセスによる感染

5)他のウイルスに感染した際に設定される バックドア*2を通じてネットワークから感染

6)ファイル交換(PtoP)ソフトの利用による感染

7)IM(インスタントメッセンジャ)サービスの利用による感染

これらのうち、 4)の脆弱性を突いた手法は、ネットワークに接続しただけで感染してしまうことになる。被害者にとっては、見かけ上何もしていないのに感染することになり、感染に気が付きにくいので、特に注意が必要。このケースでは、Windows

Updateなどにより脆弱性を解消しておくだけでなく、ネットワークからの不正なアクセスを防ぐ対策(後述)を行うことで防御する。

4.感染後の動作

感染すると、自らネットワークを通じて外部の指令サーバ (多くのボットは IRC(Internet Relay Chat) を使うようだ)と通信を行い、外部からの指示により指定された処理(スパムメール送信活動・ DoS攻撃などの攻撃活動・ネットワーク感染活動・ ネットワークスキャン活動など)を実行する。さらに、自分自身のバージョンアップや、指示を待つ指令サーバの変更なども実行する。

1)スパムメール送信活動((多量のスパムメールを送信する)

2)DoS攻撃などの攻撃活動(特定のサイトへのサービス妨害攻撃を行う)

2)DoS攻撃などの攻撃活動(特定のサイトへのサービス妨害攻撃を行う)

3)ネットワーク感染活動(コンピュータの脆弱性を狙った不正アクセスによる感染活動)

3)ネットワーク感染活動(コンピュータの脆弱性を狙った不正アクセスによる感染活動)

4)ネットワークスキャン活動(感染対象や脆弱性を持つコンピュータの情報を集める)

5)自分自身のバージョンアップ

6)スパイ活動(感染したコンピュータ内の情報を外部へ送信)

4)ネットワークスキャン活動(感染対象や脆弱性を持つコンピュータの情報を集める)

5)自分自身のバージョンアップ

6)スパイ活動(感染したコンピュータ内の情報を外部へ送信)

しかしながら、これらの動作を実行しても、利用者には気が付かれにくい、厄介な面を持っている。

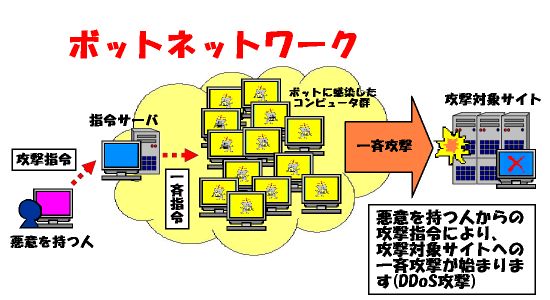

5.ボットネットワークの脅威

しかしながら、これらの動作を実行しても、利用者には気が付かれにくい、厄介な面を持っている。

5.ボットネットワークの脅威

同一の指令サーバの配下にある複数(数百〜数千・数万になる場合もある)のボットは、指令サーバを中心とするネットワークを組むため、ボットネットワークと呼ばれている。これらのボットネットワークが、フィッシング目的などのスパムメールの大量送信や、特定サイトへの

DDoS攻撃*などに利用されると、とても大きな脅威になる。

6.ボット対策 --- 一般ユーザはどのような点に気を付ければよいか ---

ネットワーク(インターネット)を利用する一般ユーザは、ボットなどのウイルスに感染しないために以下に示すような対策を行う必要がある。

6.ボット対策 --- 一般ユーザはどのような点に気を付ければよいか ---

ネットワーク(インターネット)を利用する一般ユーザは、ボットなどのウイルスに感染しないために以下に示すような対策を行う必要がある。

- (1)ウイルス対策ソフトやスパイウェア対策ソフトの導入と、それらのソフトが使用する(ウイルス)定義ファイル等の定期的な更新およびウイルス検査の実施(できればリアルタイム検査の実施)

- (2)見知らぬメールの添付ファイルは安易に開かない

- (3)不審なWebサイトの閲覧を控える

- (4)ブラウザ等のインターネットオプションの有効利用

- (5)スパムメールなどの、甘い誘いのリンクはクリックしない

- (6)インターネット接続でのルータの利用や(パーソナル)ファイアウォールの導入と、それらの正しい設定・運用

- (7)コンピュータ上のOSやアプリケーションを常に最新状態にしておく(Windows Updateの実行など)

7.Web運営者等におけるボット対策のポイント

Webの運営者等のインターネットを情報公開の場として利用するユーザは、ボットなどのウイルスの、感染活動の踏み台にならないために以下に示すような対策を行うべき。

- (1)侵入され、Webページなどがボットの感染用に改ざん(ウイルスの埋め込みなど)されないように注意する

- (2)コンピュータ上のOSやアプリケーションを常に最新状態にしておく

- (3)異常が見つかったら、即座にWebを閉鎖するなど被害拡大防止の措置をとる

用語の説明

- * 脆弱性 (vulnerability)

情報セキュリティ分野における脆弱性とは、通常、システム、ネットワーク、アプリケーション、または関連するプロトコルのセキュリティを損なうような、予定外の望まないイベントにつながる可能性がある弱点の存在や、設計もしくは実装のエラーのことをいう。オペレーティングシステムの脆弱性や、アプリ

ケーションシステムの脆弱性がある。また、ソフトウェアの脆弱性以外に、セキュリティ上の設定が不備である状態も、脆弱性があるといわれる。脆弱性は、一般に、セキュリティホール(security

hole)と呼ばれることもある。

近年ソフトウェアの脆弱性について、広い語感を与える vulnerability を整理し、予定されたセキュリティ仕様を満たさないものを狭義の

vulnerability とし、仕様上のセキュリティの欠如を Exposure( 露出 )として区別する動きがあるす。

このほかにも、広義には vulnerability もしくは security hole と呼ばれながらも、ソフトウェア自体の問題ではない論点には、弱いパスワード等の本人認証の回避問題、設定ミスによる問題がある。

- * バックドア(裏口)

コンピュータへの不正侵入(アクセス)を目的に仕掛けられる仕組みで、特定のポートを開き、そのポートを利用するサービスとしてプログラムを起動させること。このサービスにより、外部からインターネットを通じて、コンピュータへ侵入することができる。

- * IRC(Internet Relay Chat)

チャットシステムのこと。インターネット上の IRC サーバに、専用のソフトウェアを利用してアクセスすることで、複数のユーザとの間でメッセージの交換をすることができる。

- * DoS攻撃 (サービス妨害攻撃)/DDoS攻撃(分散サービス妨害攻撃)

サービス妨害攻撃(DoS 攻撃)には、インターネットプロトコルの特性を悪用して、ネットワークに接続されたコンピュータに過剰な負荷をかけ、サービスを提供できなくするような攻撃がある。このような DoS攻撃の攻撃元が複数で、標的とされたコンピュータがひとつであった場合、その標的とされるコンピュータにかけられる負荷は、より大きなものになる。このような攻撃を

DDoS(Distributed Denial of Service :分散サービス妨害)攻撃と呼ぶ。

攻撃元は、攻撃者(人間)自身であるとは限らず、むしろ、攻撃者が事前に標的以外の複数サイトに攻撃プログラムを仕掛けておき、遠隔から一斉にDoS攻撃をしかける手法が広く知られている。

- * ネットワークスキャン活動

ポートスキャンと言う手段を使い、対象のコンピュータの各ポートにおけるサービスの状態を調査すること。

他のウイルスが仕掛けたバックドアなどが動作しているかも調査することができる。

|

|